Семестр Лекция 8 Последовательность ключей при шифровании

Последовательность ключей при шифровании

k0,k1…..k7 k0,k1…..k7 k0,k1…..k7 k7,k6,k5…..k0

Сравнение характеристик DES, AES и ГОСТ 28147-89

| Параметр | DES | AES | ГОСТ 28147-89 |

| Размер блока шифрования, бит | 64 | 128 | 64 |

| Длина ключа, бит | 56 | 128,192,256 | 256 |

| Число циклов | 16 | 10,12,14 | 32 |

| Размер блока, шифруемого за один цикл, бит | 32 | 128 | 32 |

| Длина ключа используемого в цикле шифрования, бит | 48 | 128 | 32 |

Шифры гаммирования (также называются полиалфавитными шифрами)

Для шифра гаммирования каждая буква шифруется своим способом

Шифр табличного гаммирования в алфавите А – {а1,…..an} определяется произвольным латинским квадратом L на A и способом получения последовательности букв из А, называемой гаммой шифра. Буква аi открытого текста под действием знака гаммы aj переходит в букву а шифрованного текста, содержащуюся в j-й строке на i-м столбце квадрата L (подразумевается, что строки и столбцы в L занумерованы в соответствии с порядком следования букв в алфавите А).

| А | А | Б | В | Г | Д |

| Б | А | Б | В | Г | Д |

| В | В | Г | Д | А | Б |

| Г | Г | Д | А | Б | В |

| Д | Д | А | Б | В | Г |

Шифры модульного гаммирования

Bi=(ai+yi) modn – шифр Вижнера

Bi = (ai-yi) mod n

Bi – (yi-ai) mod n

{yi{ - периодическая последовательность образованная повторением некоторого ключевого слова.

Криптоанализ шифра гаммирования основан на поиске одинаковых блоков шифротекста на расстоянии кратном длине предполагаемой гаммы с последующим анализом частотных закономерностей

|

|

|

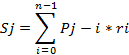

Формула (фото1)

Pi,ri,si – вероятность появления знака i в открытом тексте, гамме и шифрованном тексте соответственно

Как следствие получи:

Если ri = 1/n при всех i = 0…n-1, то и sj = 1/n при всех j = 0….n-1

Одноразовый блокнот (ОБ)

-равновероятная гама длиной больше или равной длине шифруемого текста и используемой для шифрования только один раз. Текст, зашифрованный одноразовым блокнотом невозможно вскрыть даже теоретически. Еще одним достоинством одноразового блокнота является возможность создания ложного блокнота на основе шифротекста и ложного текста. Ложный блокнот позволяет в критических ситуациях защитить информацию путем раскрытия ложного блокнота или провести дезинформацию противника.

Ассиметричные системы шифрования.

Криптосистема RSA (4-ый тип задач билета)

Пусть n = p *q – целое число, представимое в виде произведения двух больших простых чисел p и q.

Выберем числа e и d из условия

e*d = 1 (mod фи(n)),

где фи(n) = (p-1) *(q-1) – значение функции Эйлера от числа n. Пусть k = (n,p,q,e,d) – выбранный ключ, состоящий из открытого ключа kш = (n,e) и тайного ключа kp = (n,d). Пусть М – блок открытого текста и С – соответствующий блок шифрованного текста. Тогда правила шифрования и расшифрования определяются формулами:

|

|

|

С = Eкш(М) = Мe(modn), Dкр(С) = Сd(modn).

Пример

Зашифруес аббревиатуру RSA, испльзуя p = 17 q = 31. Для этого вычислим n = p*q = 527 и фи(n) = (p-1)(q-1) = 480. Выберем, далее, в качестве е число, взаимно простое с фи(n), например е = 7. С помощью алгоритма Евклида найдем целые числа u и v, удовлетворяющие соотношению e*u + фи(n)*v = 1:

480 = 7*68+4

7 = 4*1+3

4 = 3*1+1

1 = 4-3*1 = 4-(7-4*1)*1 = 4*2-7*1 = (480-7*68)*2-7*1 = 480*2-7*137

V = 2, u = -137

Прежставим данное сообщение в виде последовательности чисел, содержащихся в интервале 0….526. Для этого буквы, R,S и А закодируемо пятимерными двоичными векторами, воспользовавшись двоичной записью их порядковых номеров в английском алфавите;

R = 18 = (10010)S = 19 =(10011), A = 1 = (00001).

Тогда RSA = (100101001100001). Укладываясь в заданный интервал 0…526, получаем следующее представление:

RSA = (100101001),(100001) = (M1 = 297, M2 = 33). Далее последовательно шифруем M1 и М2.

С1 = ЕКш(М1) = М1е=2977(mod 527) = 474.

При этом мы воспользовались тем, что

2977= ((2977)3*297)(mod 527) = ((2003(mod 527)*297)(mod 527),

C2= EКш(М2) – М2е= 337(mod 527) = 407

В итоге получаем шифротекст Y = 474 y 407

При расшифровании нужно выполнить следующую последовательность действий. Во-первых, вычислить

DКр(С1) = (С1)343(mod 527)

|

|

|

Отметим, что при возведении в степень удобно воспользоваться тем, что 343 = 256+64+16+4+2+1. На основании этого представления получаем:

4742(mod 527) = 174,4744(mod 527) = 237

4748(mod 527) = 307,47416(mod 527) = 443

47432(mod 527) = 205,474256(mod 527) = 443, в силу чего

474343(mod 527) = (443*392*443*237*174*474)(mod 527) = 297

Аналогично

407343(mod 527) = 33

Возвращаясь к буквенной записи получаем RSA

Криптоанализ RSA основан на алгоритме разложения числа nна простые множители.

Требования к ключу RSA

· Числа pи qдолжны быть достаточно большими, не слишком сильно отличаться друг от друга и в то же время быть не слишком близкими друг другу;

Так как на сегодня известно разложение на простые множители состоящих из 150-ти десятичных знаков, то pи qдолжны содержать в записи не менее 100 десятичных знаков каждый.

· Числа pи qдолжны быть такими, чтобы наибольший общий делитель чисел p-1 и q-1 был небольшим; желательно, чтобы НОД (p-1, q-1) = 2;

· pи qдолжны быть сильно простыми числами (сильно простым называется такое простое число r, что r+1 имеет большой простой делитель, r-1 имеет большой простой делитель s, такой, что число s-1 также обладает достаточно большим простым делителем)

Шифры перестановки

Шифры маршрутной перестановки

Открытый текст записывается в некоторую геометрическую фигуру по определенному маршруту, а затем по другому маршруту из фигуры выписывается шифротекст.

|

|

|

Пример:

Исходная фраза:

Пример маршрутной перестановки

п р и м е р м

н т у р ш р а

о й п е р е с

и к в о н а т

Зашифрованная фраза:

тсамрреанршемреовпуиртйкионп

Шифр вертикальной перестановки (5-ый тип задач)

Шифры вертикальной перестановки являются упрощенным алгоритмом и прост для машинного применения. Текст вписывается в прямоугольную таблицу по строчкам, а выписывается по столбцам, занумерованным в соответствии с ключом.

Пример:

Исходная фраза:

Вот пример шифра вертикальной перестановки

Ключ: 5,1,4,7,2,6,3

5 1 4 7 2 6 3

в о т п р и м

е р ш и ф р а

в е р т и к а

л ь н о й п е

р е с т а н о

в к и

Зашифрованная фраза:

Ореьекрфийамааеотшрнсивевлрвиркпнпитот

Криптоанализ шифров перестановки заключается в поиске элементов наиболее часто встречающихся биграмм на кратном расстоянии друг от друга.

Задача: возвести свой вариант в 7-ую степень по mod 527

Свой же вариант возвести в степень 343 по mod 527

Дата добавления: 2018-08-06; просмотров: 362; Мы поможем в написании вашей работы! |

Мы поможем в написании ваших работ!