Идентификация и аутентификация пользователей с помощью биометрических устройств. Архитектура системы биометрической идентификации

Например, (390, 418, 502,471,355)

(389, 416, 501, 468, 353)

. Устанавливается пороговое значение.

. Устанавливается пороговое значение.

N – количество попыток аутентификации легальных пользователей

M – количество отказов легальным пользователям

- коэффициент ошибочных отказов

- коэффициент ошибочных отказов

K – общее количество попыток аутентификации нелегальных пользователей

L – количество процедур аутентификации

- коэффициент ошибочных подтверждений

- коэффициент ошибочных подтверждений

Системы контроля доступа (СКД)

Системы контроля доступа используется для реализации заданного режима доступа на охраняемый объект и реализуют следующие основные функции:

- обеспечение санкционированного доступа сотрудников организации и внешних посетителей на территорию предприятия с помощью физических идентификаторов. В качестве ограничений по доступу участвует номер помещения, этаж, день недели, время суток

- сигнализация при попытках НСД;

- ведение списка пользователей;

- учет рабочего времени сотрудников;

- учет движения сотрудников по организации;

- определение текущего местоположения;

- ведение архивов событий.

Основными составными элементами СКД являются:

- устройство чтения идентификаторов;

- исполнительные устройства (электронные замки, турникеты, шлюзы, шлагбаумы);

- ПО, которое управляет СКД, содержит политику разграничения доступа и осуществляет комплексный сбор и мониторинг информации;

- контроллер управления доступом, принимает решения о допуске\недопуске пользователя на охраняемый объект.

|

|

|

По способу управления преграждающими устройствами СКД можно поделить на следующие типы:

- автономные (локальные) используется для управления одним или несколькими преграждающими устройствами без передачи информации на центральный пульт и без контроля со стороны оператора;

- централизованные (сетевые) используется для управления преграждающими устройствами с обменом информацией с центральным пультом, контролем и управлением системой со стороны оператора;

- универсальные – включает в себя функции как автономных, так и централизованных СКД. Работают в сетевом режиме под руководством центрального пульта, но способны перейти в автономный режим при отказе сети.

По количеству точек доступа СКД делится на 3 класса:

- малые, для которых единица точек доступа - это офис;

- средние – десятки точек доступа, тысячи пользователей;

- большие – сотни точек доступа, десятки тысяч пользователей.

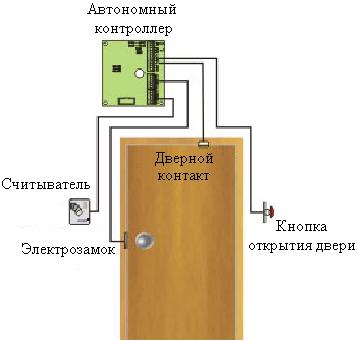

Схемы СКД

Автономные

Такая система состоит из автономного контроллера, который хранит в себе БД идентификаторов. Он управляет работой всех остальных элементов системы. В качестве исполняющего устройства выступает электронный замок, либо защелка, которой контроллер дает команды на открывание. Для идентификации пользователя используются Proximity или iButton, подсоединенный к считывателю. Этот считыватель работает только на вход, как правило. Для выхода пользователя из помещения предусмотрена кнопка открывания двери. Дверной контакт фиксирует открывание двери и используется для обеспечения корректной работы системы. В подобных системах может использоваться компьютерная техника для управления автономным контроллером, загрузки и считыванию из него информации. Через специальную плату данный контроллер подключается к ЭВМ, стоящей в помещении, на которую загружается специальное ПО, позволяющее обновлять перечень зарегистрированных идентификаторов в автономном контроллере, изменять политику разграничения доступа. Это ПО позволяет в удобном для пользователя виде предоставлять информацию о проходах пользователей через эту дверь, вести учет рабочего времени, визуально контролировать личность сотрудника.

|

|

|

Сетевые СКД

Контроллеры УД выполняют принятие решения о допуске\недопуске пользователя с конкретным идентификатором. В зависимости от типа СКД контроллер может использовать для хранения от 2000 до 32000 идентификаторов, обладает внутренней памятью определенного объема, в которой накапливается информация о проходах.

|

|

|

Диспетчерский пункт, общаясь с контроллером, загружает в него списки идентификаторов и политику разграничения доступа. С контроллера на диспетчерский пункт загружается статистика проходов. В случае потери связи с диспетчерским пунктом КУД переходит в автономный режим работы. Адаптеры используются для непосредственного подключения исполняющих устройств и передачи от них информации КУД.

Лекция № 5

Защита программного обеспечения от несанкционированного использования

Включает в себя:

1. Организационно-правовые меры

2. Правовые меры (распространение на программное обеспечение авторского права)

3. Технические меры

Дата добавления: 2018-04-05; просмотров: 246; Мы поможем в написании вашей работы! |

Мы поможем в написании ваших работ!